Für das Blogsystem steht Ihnen ein neuer Videoplayer als Plugin-Erweiterung zur Verfügung. Dieser unterstützt nun Playlisten, Untertitel, mehrere Auflösungen und weitere Funktionen. Sie finden den neuen Player in Ihrem „Dashboard“ unter „Plugins“-„CeDiS Video Player mit AdvancedPlaylist“. Das Plugin muss einmalig aktiviert werden, damit der Player zukünftig zur Verfügung steht.

Für das Blogsystem steht Ihnen ein neuer Videoplayer als Plugin-Erweiterung zur Verfügung. Dieser unterstützt nun Playlisten, Untertitel, mehrere Auflösungen und weitere Funktionen. Sie finden den neuen Player in Ihrem „Dashboard“ unter „Plugins“-„CeDiS Video Player mit AdvancedPlaylist“. Das Plugin muss einmalig aktiviert werden, damit der Player zukünftig zur Verfügung steht.

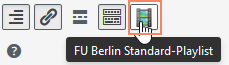

Wählen Sie nun im Editor das Icon „FU Berlin Standard-Playlist“ und fügen Audio- oder Videodateien hinzu.

Wählen Sie nun im Editor das Icon „FU Berlin Standard-Playlist“ und fügen Audio- oder Videodateien hinzu.

Auswahl der Video- und Audioqualität

Nutzer können zwischen mehreren Medien-Qualitäten wählen, wenn die entsprechenden Dateien auf dem Medienserver verfügbar sind. Das CeDiS Medienteam stellt die produzierten Medien in mehreren Qualitäten zur Verfügung, um die optimale Wiedergabe der Videos/Audios über das Internet sicherzustellen. Für Videos (MP4, WebM) werden die Auflösungen 144p, 240p, 360p, 480p, 720p (HD ready) sowie 1080p (Full HD) unterstützt. Audiodateien (MP3) können mit den Datenraten von 128 kbit/s, 160 kbit/s, 192 kbit/s, 224 kbit/s, 256 kbit/s sowie 320 kbit/s abgespielt werden.

Untertitel

Auf dem Medienserver können optional Untertiteldateien abgelegt werden (im Format WebVTT). Der Nutzer kann die vorhandene Untertitelsprache sowie die Darstellung der Untertitel wählen, z. B. Schriftart und -farbe.

Playlist

Es können mehrere Mediendateien verlinkt werden, die dann als Playlist abgespielt werden. Weiterhin können ein Startbild und ein Beschreibungstext zu jeder Playlist angefügt werden. Weitere Informationen zur Nutzung des Medienplayers finden Sie in den Online-Dokumentationen der Webbasierten Systeme.

Hier sehen Sie eine beispielhafte Playlist. Die Umsetzung der einzelnen Produktionen wurde durch das CeDiS-Medienteam realisiert.

„Gefällt mir“, „Like“ oder „Empfehlen“ wohin man auch klickt. Nicht nur, dass diese Facebook-Buttons mittlerweile auf nahezu jeder Seite zu finden sind… Deren Verwendung ist darüber hinaus zudem noch aus Sicht des Datenschutzes bedenklich. Da Leserinnen und Leser ungefragt beim Aufrufen einer solchen Seite Daten an Facebook übermitteln, gehen

„Gefällt mir“, „Like“ oder „Empfehlen“ wohin man auch klickt. Nicht nur, dass diese Facebook-Buttons mittlerweile auf nahezu jeder Seite zu finden sind… Deren Verwendung ist darüber hinaus zudem noch aus Sicht des Datenschutzes bedenklich. Da Leserinnen und Leser ungefragt beim Aufrufen einer solchen Seite Daten an Facebook übermitteln, gehen  Hab ich es doch gewusst…

Hab ich es doch gewusst…

Und obgleich viele

Und obgleich viele  Vom 18.11. – 20.11. treffen sich an diesem Wochenende Lehrende und Lernende im fernen Bielefeld zu einem Educamp. Diskutiert werden soll über neue Lernkulturen, deren Entwicklung und Vernetzung. Daheimgebliebene können Fragmente der Diskussionen über Twitter verfolgen. Hashtag

Vom 18.11. – 20.11. treffen sich an diesem Wochenende Lehrende und Lernende im fernen Bielefeld zu einem Educamp. Diskutiert werden soll über neue Lernkulturen, deren Entwicklung und Vernetzung. Daheimgebliebene können Fragmente der Diskussionen über Twitter verfolgen. Hashtag  Wer eine Verbindung zu einem offenen WLAN herstellt und seine persönliche Daten unverschlüsselt überträgt, geht ein großes Sicherheitsrisiko ein. Das ist eigentlich nichts Neues, oder?

Wer eine Verbindung zu einem offenen WLAN herstellt und seine persönliche Daten unverschlüsselt überträgt, geht ein großes Sicherheitsrisiko ein. Das ist eigentlich nichts Neues, oder?